Dell Technologies Cyber Recovery

Gelişen teknoloji ile birlikte veri her sene hızla artıyor. Buna paralel olarak verilerin güvenliği kurumlar için kritik bir rol oynuyor ve veri kayıpları çok büyük zararlara neden olabiliyor. Verilerimizi yedekliyor, depolama ünitelerine gönderiyoruz. Ana sistemlerimize bir zarar gelmesi halinde var olan yedeklerden geri dönüşleri gerçekleştirebileceğimizi düşünerek rahat bir nefes alıyoruz. Ancak siber korsanlar da boş durmuyor. Kurumların son kalesinin yedeklenen veriler olduğunun farkındalar ve saldırının gücünü artırmak için yedekleme sistemlerini hedef alıyorlar. Her 39 saniyede bir siber saldırıların gerçekleştiği, yarım milyondan fazla kişisel bilginin çalındığı güncel teknoloji ortamında yedeklerimiz ne kadar güvende?

Herhangi bir ağa bağlı her sistem siber saldırılara maruz kalma riski taşıyor. Mevcut ortamımızda bu riskleri önlemek amacı ile kullandığımız yöntem, yedeklerimizi replike etmek ve başka bir lokasyonda tutmak. İyi ve sıkça kullanılan bir güvenlik önlemi. Daha iyisi ise bu yöntemin üzerine şifreleme ya da "retention lock" gibi ekstra önlemler eklemek. Peki alınan bu mevcut önlemler yeterli mi? Yeterli gelmediği durumlar için daha iyi, hatta en iyi koruma nedir ve nasıl yapılabilir?

Gerçek bir veri koruma senaryosunda kurum için kritik olan uygulama ve iş verileri ağdan yalıtılmış bir ortamda saklamak en güvenli yöntem. Dell EMC'nin bu konuyla ilgili müthiş bir çözümü var. Bu yazıda Dell EMC Cyber Recovery çözümünden bahsedeceğim. Cyber Recovery, elimizdeki Avamar, Networker, Data Domain, VMAX3 gibi sistemlerden gelen verileri nasıl maksimum seviyede koruyabileceğimize odaklanıyor. Cyber Recovery çözümü siber saldırıların etkisini en aza indiriyor ve kritik sistemlerinin kurtarılmasında daha hızlı ve daha yüksek bir başarı olasılığı sağlıyor. Bu çözüm sayesinde yıkıcı bir siber saldırı gerçekleşse bile iş süreçleri devam edebiliyor.

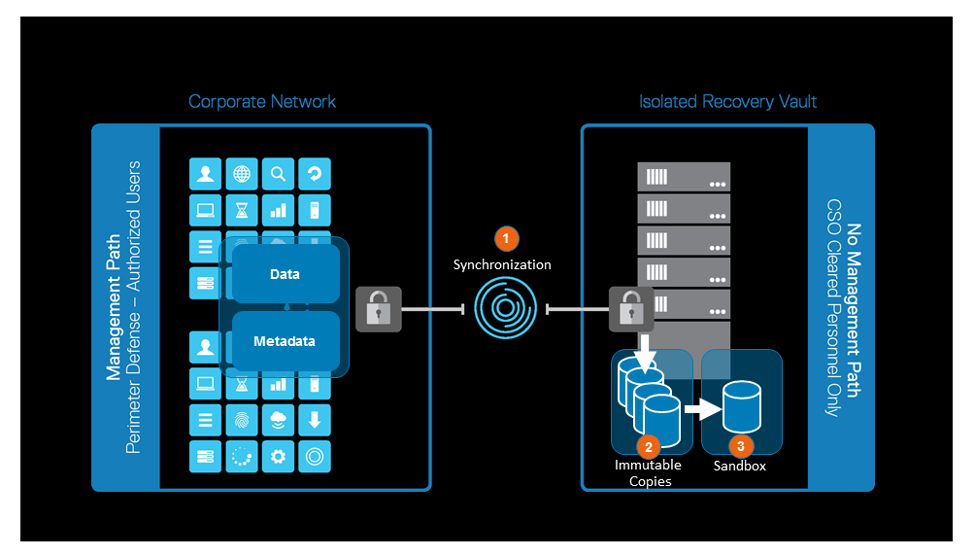

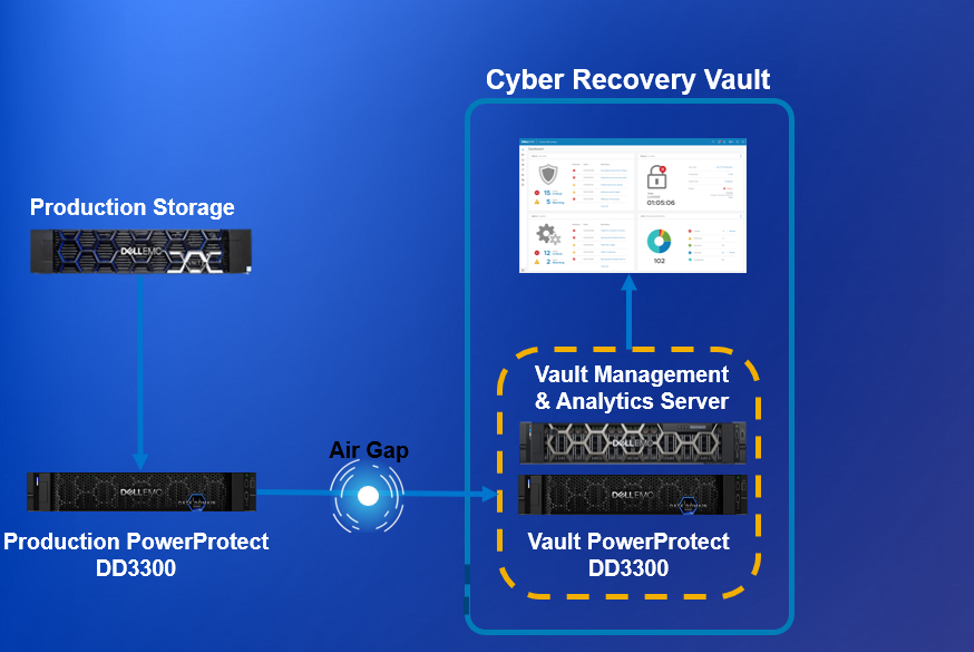

Nasıl çalıştığından bahsedelim. Kritik verileri içinde barındırmak üzere yönetimsel ve dışarıdan erişimi olmayan bir vault alanı oluşturuluyor. Metadata ve production verileri Data Domain üzerinden bu alana kopyalanıyor. Vault sadece inbound bağlantıları kabul eden bir alan ve buraya yazılan veriler değiştirilemez ve silinemez bir şekilde yazılıyor. Vault alanı ile production Data Domain arasında "Air Gap" dediğimiz sadece periyodik replikasyonların olduğu sırada açık olan bir hava boşluğu bulunuyor.

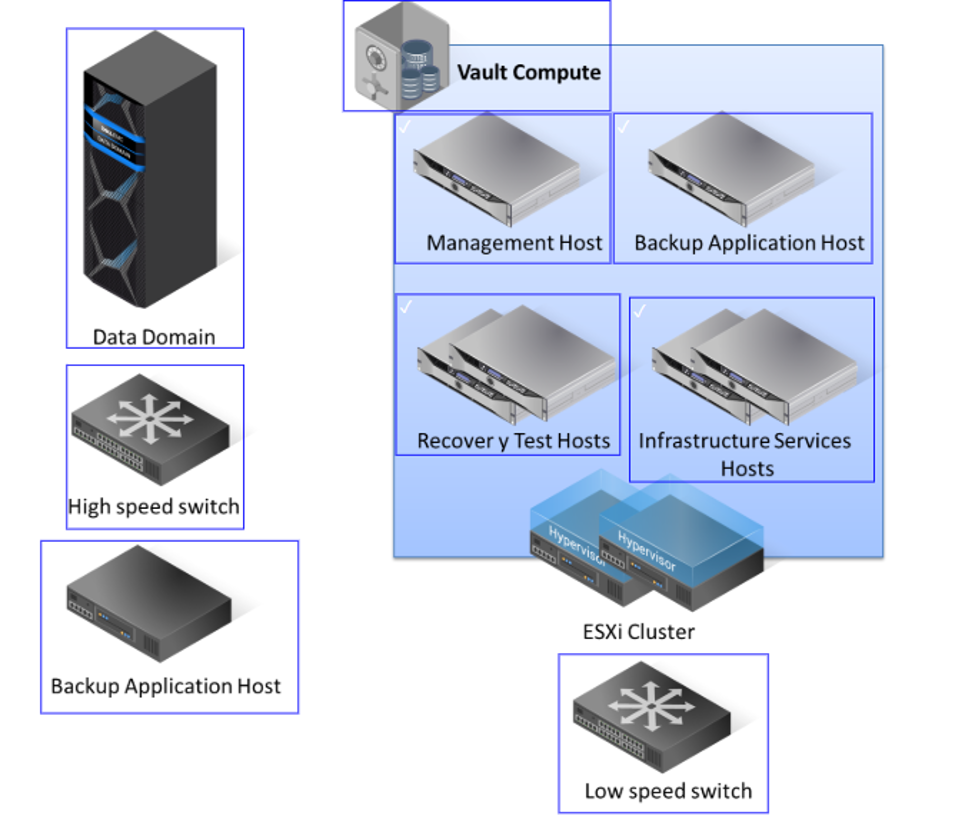

Vault alanı içinde yönetim sunucusu, Yedekleme sunucusu, geri dönüş operasyonları için sunucular, switch, ESXi gibi bileşenler bulunuyor. Bu bileşenlerden bazıları opsiyonel dolayısıyla öncesinde ortamın ihtiyaçlarını anlamak ve analizleri yapmak, topolojiyi çıkarmak ve ortama en uygun çözümü ortaya koymak oldukça önemli. Dizayn sürecinde production ile ortak bir switch kullanılacak şekilde tasarım yapılabilir. Bu tasarımda izolasyon VLAN'lar ile sağlanır. Daha ekonomik bir seçenek olmasına rağmen tam güvenlik isteniyorsa benim önerim dedike switch'den yana olur. Dedike switch sayesinde production ortamı ile vault alanı tamamen ayrılabiliyor ve ortaya daha güvenli bir çözüm çıkıyor. Daha iyi izolasyon sağlanabiliyor.

Çözümü ortaya koyarken dikkat edilmesi gereken başka hususlar da var. Çözüm izole edilmeli ve ağ dışında olmalı dedik. Aynı şekilde vault ortamına fiziksel erişim de uygun erişim denetimleriyle korunmalı. Vault dışındaki ağ bağlantıları, yalnızca veri kopyalama döngüleri ve hata bildirimi için gerekli bağlantılar ve protokollerle sınırlı olmalı. Switchler, depolama alanları gibi vault içindeki hiçbir bir alan ve ekipman, vault dışındaki ortamlarla paylaşılmamalı. Veriler kasaya kopyalanmadığında, kullanılan ağ bağlantısı mutlaka devre dışı bırakılmalı.

Cyber Recovery çözümü iki seçenek şeklinde geliyor. Çözümü Cyber Sense yazılımı ile birlikte ya da Cyber Sense olmadan alabiliyorsunuz. Cyber Sense, Cyber Recovery çözümünü bir adım ileri taşıyan bir yazılım. Yapılandırılmamış dosyalar ve veri tabanları da dahil olmak üzere tüm kritik verileri tarıyor. Tarama sonucunda 40'dan fazla istatistik üretiyor. İstatistikler, dosya entropisinin analizi, benzerlik, yolsuzluk, toplu silme/oluşturma ve çok daha fazlasını içeriyor. Bu istatistikleri analiz ediyor ve saldırı olup olmadığını tespit etmek için makine öğrenme algoritmalarını kullanıyor. Süreci sürekli tekrar ederek önceki süreçler ile karşılaştırıyor. Ve her seferinde daha akıllı analizler ve raporlar sağlıyor.

Sonuç olarak, Cyber Recovery çözümü veri yedeklerinin güvenliğini en üst seviyede sağlayabiliyor. Bu çözüme en yakın alternatifin teyp yedekleri olduğunu düşünüyorum. Ancak yedekleme, geri dönüş zamanları düşünüldüğünde ve yönetiminin komplike olması nedeniyle Cyber Recovery çözümünün oldukça gerisinde kalıyor. Cyber Recovery, yedekleme ortamına yapılan saldırıların her geçen gün arttığı ve verilerin çok değerli olduğu bu dönemde bir sigorta görevi görüyor. Hangi veriler temiz, hangi veriler bozulmuş sorusunu sorduğumuzda, ortamda güvenli bir liman görevi gören bir vault alanı olduğunu bilmek her BT departmanının arzu edeceği bir senaryo.

İpek Öztüre

Çözüm Mimarı