Siber Kurtarma Hizmeti

İşletmenize özel tasarlanmış siber kurtarma çözümü. Tümüyle yönetilen bir hizmetle izole bir dijital kasada tutulan veri kopyalarınız sayesinde siber saldırılardan sonra dahi temiz verilere anında erişin ve sisteminizi ayağa kaldırın.

Hemen İletişime GeçinFidye yazılımı ve siber tehditlere karşı kritik veriler için modern koruma ve kurtarma

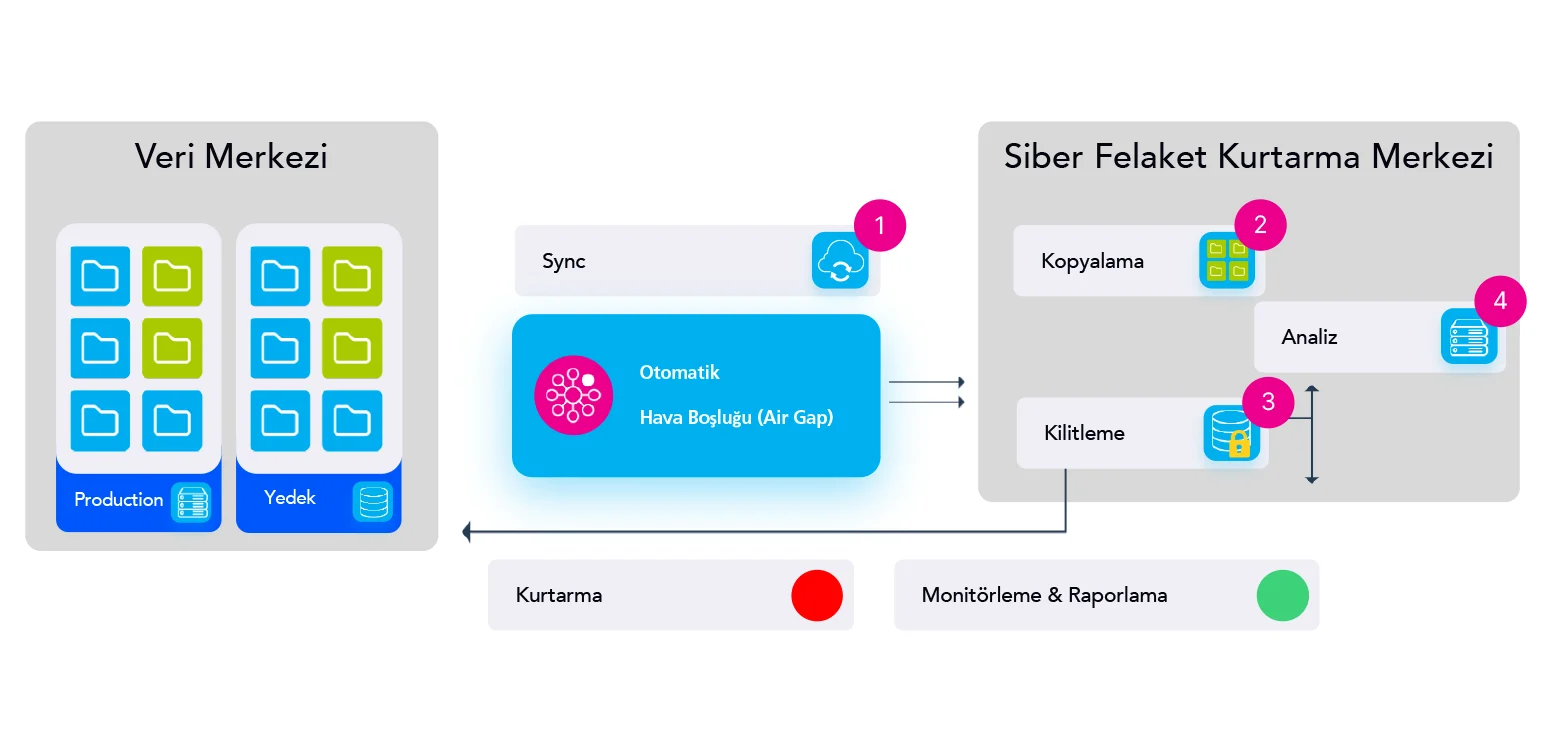

Siber saldırılar, işletmelerin verilerini sürekli tehdit ederek ciro ve prestij kaybına neden olabilir. GlassHouse’un sunduğu PowerProtect Cyber Recovery Solution, bu riskleri azaltmak ve verilerinizi hızlı bir şekilde kurtarmak için modern ve akıllı koruma sağlar. Yaratılan veri kurtarma kasası, aracılığıyla kritik veriler, saldırının yapıldığı ortamdan uzaklaştırılır. Erişim için çok faktörlü kimlik doğrulaması gerektiren, fiziksel olarak izole bir bölümde saklanır. Ayrıca, network izolasyonu sağlayan ve ele geçirilmiş yönetim ara yüzlerini devre dışı bırakan otomatikleştirilmiş operasyonel bir hava boşluğu (air gap) bulunur.

PowerProtect CRS, üretim sistemleri ile kasa arasındaki senkronizasyonu otomatik hale getirir ve kilit koruma politikaları sayesinde kopyalanan veriyi değiştirilemez kılar. Bir siber saldırı durumunda, temiz bir veri kopyasını hızlıca belirleyebilir, kritik sistemlerinizi kurtarabilir ve işlerinizi yeniden işler hale getirebilirsiniz. CyberSense yazılımı, ransomware gibi saldırılar veri merkezine sızdığında bozulan veriyi belirler. Makine Öğrenimi kullanarak içerik odaklı parametreleri analiz eder ve %99,5 etkinlikle bozuk verileri tespit eder. Bu işlemler, hava boşluğu arkasındaki kasa ortamının güvenliğinde gerçekleştirilir. Veri kurtarma ve düzeltme iş akışları, PowerProtect CRS ile iş açısından kritik sistemlerin çabucak ve güvenilir bir biçimde yeniden çevrimiçi olmasını sağlar. Siber Kurtarma Hizmetini kullanan işletmeler, doğrudan izole kasada gerçekleştirilen otomatik kurtarma özelliklerinden faydalanabilir.

Siber Kurtarma altyapınızın kurulumunu gerçekleştirdikten sonra hangi kritik sistemlerin korunması gerektiğini belirlemenize yardımcı oluyoruz. Kurtarma gereksinimlerinizi ve tasarım alternatiflerinizi belirlerken verinizi analiz edecek, barındıracak ve koruyacak teknolojileri tespit ediyoruz. Tüm blgi birikimimiz ile sizlere sunduğumuz Dell PowerProtect temelli Siber Kurtarma hizmetimiz ile sağlam veriyi çabucak tespit etmenizi ve güvenle geri yüklemenizi sağlıyoruz.

Formu doldurun, sizinle iletişime geçelim!

Siber Kurtarma Hizmetimizin özelliklerini inceleyin.

Siber Kurtarma Hizmetimizin avantajlarını keşfedin!

Kritik verilerinizi en yüksek düzeyde koruyarak siber saldırılara karşı güvence altına alırsınız.

Tümüyle yönetilen bir hizmetle BT personelinin yükünü azaltır ve içeriden saldırı tehditlerini engellersiniz.

Çevrimdışı ortamdaki hava boşluklu "altın" kopyalara hızla erişim sağlayarak iş akışınızı hızlıca yeniden başlatabilirsiniz.

Hava boşluklu, değişmez bir kopya tutarak saldırıların maliyetine ve olası veri kaybına karşı korunursunuz.

Etkilenen sistemleri ve hizmetleri hızla geri yükleyerek iş sürekliliğinizi sağlarsınız.

İlginizi Çekebilecek Blog İçerikleri

Sıkça Sorulan Sorular

CRS mimarisi, Dell Data Domain’in sunduğu DD Boost protokolü ve gelişmiş tekilleştirme/ güvenlik özellikleri ile tam uyumlu şekilde çalışacak biçimde tasarlanmıştır. Bu sayede veriler; uçtan uca güvenli iletilir, depolanır ve optimize edilir. Güvenlik politikaları, performans gereksinimleri ve operasyonel standartlar doğrultusunda CRS kapsamında yalnızca Data Domain altyapısı konumlandırılır.

Zorunlu değil, ancak tam kapsamlı bir CRS mimarisi için ayrı kabinetlerde konumlandırılmasını öneriyoruz.

Lisans sürekliliğiniz devam ettiği sürece güncellemeleri kullanabilirsiniz. İnternet bağlantısı olmadan güncelleme yapmak isterseniz, Dell Technologies tarafından sağlanan bir USB cihazı üzerinden paket yükseltmeleri (pack upgrades) yapılacaktır.

Bu ürünün en büyük özelliği, içerisinde Cyber Sense adını verdiğimiz yapay zekâ teknolojisinin bulunmasıdır. Cyber-güvenlik ve yapay zekâ tabanlı analiz (örneğin CyberSense) özelliklerinden tam fayda sağlayabilmek için, DD cihazınızın üretici tarafından desteklenen ve güncel bir model olması gerekir.

DR çözümleri, iş sürekliliğini sağlamak için verilerin ikincil bir lokasyonda yedekli tutulmasını sağlar. Ancak geleneksel DR mimarilerinde air-gap izolasyonu ve anomalie tespiti gibi gelişmiş siber dayanıklılık mekanizmaları bulunmaz. Bu nedenle fidye yazılımları gibi saldırılarda, yedeklere bulaşma ihtimali her zaman bir risk faktörü olarak kalır. CRS ise DR katmanını bir adım ileri taşır. Yedekler izole bir Cyber Vault ortamında saklanır (air-gap). CyberSense teknolojisi ile yedek içerisindeki bozulma veya şifreleme davranışları analiz edilir. Böylece yalnızca temiz ve güvenli olduğu kanıtlanan veri setlerine geri dönüş sağlanır. Sonuç olarak diyebiliriz ki; felaket kurtarma (DR) size yedeklerin varlığını garanti eder, Cyber Recovery Service (CRS) ise yedeğin temiz ve güvenilir olduğunu kanıtlar. Bu yaklaşım, özellikle kaos anlarında geri dönüş kararını günlerce belirsiz bırakmak yerine; “temiz olduğundan emin olunan” veriye hızlı dönüş yapma imkânı sağlar.

Dell Technologies ürün ailesindeki tüm yedekleme yazılımları (Avamar, PowerProtect Data Manager, NetWorker vb.) ile tam uyumludur. Ayrıca Commvault ve Veritas NetBackup gibi sektörde yaygın kullanılan diğer kurumsal backup yazılımlarını da destekler.

Runbook dokümanlarını Türkçe ve İngilizce olarak sunuyoruz. Aynı şekilde, High Level Design (HLD) ve Low Level Design (LLD) dokümanlarını da iki dilde müşterilerimize sağlıyoruz.

CRS çözümü, veri koruma katmanında yalnızca Dell Technologies PowerProtect Data Domain üzerine alınan yedekleri desteklemektedir. Oracle veritabanları, Data Domain’in AppDirect entegrasyonu veya Avamar / NetWorker gibi Dell yedekleme yazılımlarıyla korunduğunda; CyberSense analizi uygulanabilir. Bu analiz kapsamında veritabanı üzerinde gerçekleşen şüpheli değişiklikler, kullanıcı/şifre değişiklikleri, anomali davranışları ve olası bozulmalar tespit edilerek otomatik uyarı (alert) mekanizması ile bildirilir.

Mevcut bir Data Domain altyapınız olsa bile, CRS çözümünün devreye alınabilmesi için yalnızca yeni bir Data Domain eklemek yeterli olmaz. Cyber Recovery mimarisinde; Cyber Recovery Application, CyberSense ve yönetim bileşenlerinin çalışacağı ek sunucular ile güvenli Cyber Vault ortamının da oluşturulması gerekir.

Evet. CyberSense lisanslaması sıkıştırma veya tekilleştirme sonrası değil, verinin ham (raw) kapasitesi üzerinden yapılır. Örneğin; 100 TB’lık veri Data Domain üzerinde 20 TB’a düşse bile lisans hesabı 100 TB üzerinden gerçekleştirilir.

Evet, Data Diode yerine firewall kullanılabilir. Ancak mimari farklılıklar bulunmaktadır.

Data Diode, yalnızca tek yönlü iletişim (içeriden dışarıya) sağlayarak kapalı Cyber Recovery alanının saldırı yüzeyini minimuma indirir ve yalnızca SNMP, e-posta veya Syslog üzerinden alarm iletişimine izin verir. Firewall ise çift yönlü trafik yönetir; doğru yapılandırılmazsa erişim yüzeyi genişler. Bu nedenle firewall kullanılan senaryolarda erişim kurallarının çok sıkı şekilde sınırlandırılması kritik önem taşır.

Ayrı bir NTP cihazı zorunlu değil. Cyber Recovery ortamında local NTP yapılandırması kullanılabilir. Ancak bazı kurumlar, zaman senkronizasyonunun dış kaynaklardan bağımsız ve yüksek doğrulukla sağlanabilmesi için uydu tabanlı NTP cihazları gibi özel çözümleri tercih edebilmektedir.

Evet, lisans kullanımını ve kalan kapasiteyi gösteren bir arayüz / admin paneli var. Özellikle son sürümlerde kapasite kullanımı grafiksel olarak sunularak, lisans izleme ve kapasite planlaması çok daha kolay hale getirildi.

GlassHouse Cloud üzerinde çalışan müşterilerimiz için bu hizmeti veriyoruz. Ancak sunucuların da GH Cloud’da çalışıyor olması gerekir.

AWS / Azure gibi genel bulut ortamlarında teorik olarak mimari kurulabilse de önerilmemektedir. Bunun başlıca nedenleri; replikasyon için yüksek network bant genişliği ihtiyacı ve buna bağlı maliyet artışı, indexing ve analiz işlemleri nedeniyle disk, RAM ve CPU maliyetlerinin ciddi biçimde yükselmesi, air-gap prensibine uygun erişim kontrolünün daha karmaşık hale gelmesidir. Bu sebeplerle, cloud-hosted mimarilerde en ideal ve maliyet-etkin yaklaşım GlassHouse Cloud üzerinde konumlandırmadır.